БЕЗОПАСНОСТЬ

МОБИЛЬНОГО РАБОЧЕГО МЕСТА

Мобильность сотрудников

как бизнес-преимущество:

как бизнес-преимущество:

• удобно

• эффективно

• безопасно

• эффективно

• безопасно

Безопасность данных в мобильных устройствах ваших сотрудников

комплексное решение по мобильной безопасности

Комплексное решение по защите корпоративных данных на мобильных устройствах ваших сотрудников

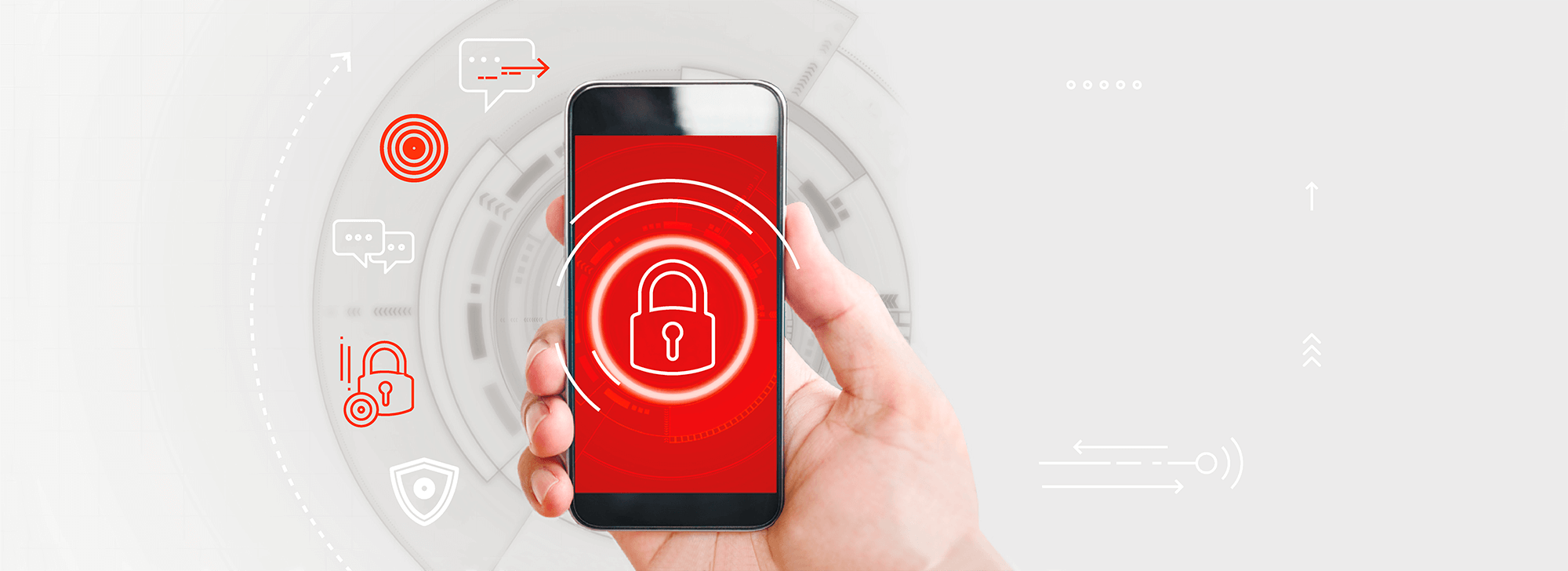

Быстрота принятия решений и оперативность позволяют побеждать в конкурентной борьбе.

Чтобы обеспечить высокий уровень мобильности необходимо предоставить доступ к корпоративной почте, документам и ресурсам компании со всех устройствах – телефона, планшета и ноутбука, при этом часть используемых сотрудником устройств могут быть не корпоративными.

Чтобы обеспечить высокий уровень мобильности необходимо предоставить доступ к корпоративной почте, документам и ресурсам компании со всех устройствах – телефона, планшета и ноутбука, при этом часть используемых сотрудником устройств могут быть не корпоративными.

Угрозы для бизнеса и варианты защиты

Утечка ценной информации, когда пользователь осознанно злоупотребляет своими возможностями и правами доступа

разграничение прав доступа, чтобы пользователь имел доступ только к тем данным, которые положены по должностной инструкции

изоляция информации с использованием контейнеров, чтобы защитить корпоративные данные от утечки

изоляция информации с использованием контейнеров, чтобы защитить корпоративные данные от утечки

Кража данных с потерянного, украденного или проданного пользователем устройства

Злоумышленник использует скомпрометированные учетные данные пользователя для доступа к корпоративным сервисам и документам

защита контейнера индивидуальным паролем и мониторинг событий безопасности

активный мониторинг поведения пользователей в корпоративной инфраструктуре и сканирование всего трафика

активный мониторинг поведения пользователей в корпоративной инфраструктуре и сканирование всего трафика

аутентификация и шифрование данных

возможность дистанционно очистить утерянное устройство, быстро удалив с него данные и отключив доступ к корпоративным сервисам

возможность дистанционно очистить утерянное устройство, быстро удалив с него данные и отключив доступ к корпоративным сервисам

•

•

•

•

•

•

Угроза 1. Утечка ценной информации, когда пользователь осознанно злоупотребляет своими возможностями и правами доступа

Вариант защиты:

• разграничение прав доступа, чтобы пользователь имел доступ только к тем данным, которые положены по должностной инструкции

• изоляция информации с использованием контейнеров, чтобы защитить корпоративные данные от утечки

• разграничение прав доступа, чтобы пользователь имел доступ только к тем данным, которые положены по должностной инструкции

• изоляция информации с использованием контейнеров, чтобы защитить корпоративные данные от утечки

Угроза 2. Кража данных с потерянного, украденного или проданного пользователем устройства

Угроза 3. Злоумышленник использует скомпрометированные учетные данные пользователя для доступа к корпоративным сервисам и документам

Вариант защиты:

• защита контейнера индивидуальным паролем и мониторинг событий безопасности

• активный мониторинг поведения пользователей в корпоративной инфраструктуре и сканирование всего трафика

• защита контейнера индивидуальным паролем и мониторинг событий безопасности

• активный мониторинг поведения пользователей в корпоративной инфраструктуре и сканирование всего трафика

Вариант защиты:

• аутентификация и шифрование данных

• возможность дистанционно очистить утерянное устройство, быстро удалив с него данные и отключив доступ к корпоративным сервисам

• аутентификация и шифрование данных

• возможность дистанционно очистить утерянное устройство, быстро удалив с него данные и отключив доступ к корпоративным сервисам

ДЕМОНСТРАЦИЯ РЕШЕНИЙ

Получить рекомендации по актуализации модели угроз, выбору методов защиты и записаться на демонстрацию решения

Защита конфиденциальной информации компании на личных мобильных устройствах сотрудников. Демонстрация работы Check Point Capsule

Антон Афанасьев, руководитель направления ИБ

Емельян Халмакшинов, ведущий инженер ИБ

Емельян Халмакшинов, ведущий инженер ИБ

Записаться на демонстрацию решения

Как управлять всем парком мобильных устройств?

Как отследить какие приложения были установлены, какие данные собираются и куда отправляются?

Защищенный мобильный доступ к корпоративным данным

Необходимо использовать комплексную защиту мобильных устройств, которая позволит предотвращать продвинутые кибератаки, сможет противостоять как внешним, так и внутренним угрозам, а также обеспечит доступ в корпоративную сеть только с проверенных безопасных устройств, при этом сохранит приватность частной информации.

Мобильное решение, которое обеспечивает высокий уровень защиты для бизнес-данных и мобильных устройств, где бы они ни находились.

Check Point Capsule создает безопасную бизнес-среду и отделяет корпоративные данные и приложения от персональных.

Это позволяет сотрудникам безопасно работать с бизнес-приложениями через простой пользовательский интерфейс, который обеспечивает доступ к корпоративной почте, файлам, каталогам, контактам и календарю в одно касание и не влияет на личные данные пользователя.

Check Point Capsule создает безопасную бизнес-среду и отделяет корпоративные данные и приложения от персональных.

Это позволяет сотрудникам безопасно работать с бизнес-приложениями через простой пользовательский интерфейс, который обеспечивает доступ к корпоративной почте, файлам, каталогам, контактам и календарю в одно касание и не влияет на личные данные пользователя.

Check Point CAPSULE WORKSPACE

Приложение представляет собой безопасный контейнер, защищенный паролем, шифрующий данные в контейнере и ограничивающий доступ, даже если устройство будет взломано.

Преимущества

изолирование бизнес-данных от личных данных и приложений

• ИТ и ИБ службы управляют только бизнес-данными и корпоративными активами

• пользователи самостоятельно управляют своими личными данными и приложениями

• ИТ и ИБ службы управляют только бизнес-данными и корпоративными активами

• пользователи самостоятельно управляют своими личными данными и приложениями

простой и безопасный доступ к бизнес-приложениям

• мгновенный доступ пользователей к корпоративной почте, календарю, контактам, приложениям и документам, внутрикорпоративным ресурсам с любого устройства

• защита корпоративных данных на мобильном устройстве без необходимости управления всем девайсом

• предотвращение внутренних и внешних утечек данных за счет обеспечения безопасности самого документа на всем протяжении его пути

• шифрование бизнес-данных и приложений для предоставления доступа только авторизованным пользователям

• мгновенный доступ пользователей к корпоративной почте, календарю, контактам, приложениям и документам, внутрикорпоративным ресурсам с любого устройства

• защита корпоративных данных на мобильном устройстве без необходимости управления всем девайсом

• предотвращение внутренних и внешних утечек данных за счет обеспечения безопасности самого документа на всем протяжении его пути

• шифрование бизнес-данных и приложений для предоставления доступа только авторизованным пользователям

профилактика потери бизнес-данных на мобильных устройствах

• проверка полномочий пользователей, осуществляющих доступ к управляемому контенту

• удаленное уничтожение данных на потерянных или украденных устройствах, а также защита информации при продаже устройства самим пользователем (защита при trade-in)

• блокировка доступа к сети с рутованных, взломанных или модифицированных устройств

• проверка полномочий пользователей, осуществляющих доступ к управляемому контенту

• удаленное уничтожение данных на потерянных или украденных устройствах, а также защита информации при продаже устройства самим пользователем (защита при trade-in)

• блокировка доступа к сети с рутованных, взломанных или модифицированных устройств

полная защита от угроз

• расширение сферы действия корпоративной политики безопасности позволяет защищать устройства, даже когда они находятся за пределами корпоративной сети

• сканирование всего трафика с мобильных устройств и предотвращение доступа к вредоносным файлам и веб-сайтам, блокировка заражения ботами и других киберугроз

• поддержка различных платформ мобильных устройств и операционных систем, включая iOS, Android, Windows и MacOS

• расширение сферы действия корпоративной политики безопасности позволяет защищать устройства, даже когда они находятся за пределами корпоративной сети

• сканирование всего трафика с мобильных устройств и предотвращение доступа к вредоносным файлам и веб-сайтам, блокировка заражения ботами и других киберугроз

• поддержка различных платформ мобильных устройств и операционных систем, включая iOS, Android, Windows и MacOS

SandBlast Mobile 3.0

защита корпоративных мобильных устройств от сетевых угроз, вредоносных приложений

и уязвимостей ОС, высокая скорость перехвата угроз до того, как они достигнут пользователя или повлияют на эффективность работы

и уязвимостей ОС, высокая скорость перехвата угроз до того, как они достигнут пользователя или повлияют на эффективность работы

NO THREATS

Check Point SandBlast Mobile 3.0 – защита корпоративных мобильных устройств от сетевых угроз, вредоносных приложений и уязвимостей ОС, высокая скорость перехвата угроз до того, как они достигнут пользователя или повлияют на эффективность работы.

Check Point SandBlast Mobile 3.0

Позволяет:

блокировать вредоносные программы нулевого дня

защищать от фишинга и обеспечивать сетевую защиту

блокировать взаимодействия устройств с ботнет-сетями

отказывать зараженным устройствам в доступе к корпоративным приложениям

устранять угрозы без обращения к платформам управления

централизованно управлять политиками на устройствах

защищать от фишинга и обеспечивать сетевую защиту

блокировать взаимодействия устройств с ботнет-сетями

отказывать зараженным устройствам в доступе к корпоративным приложениям

устранять угрозы без обращения к платформам управления

централизованно управлять политиками на устройствах

- блокировать вредоносные программы нулевого дня

- защищать от фишинга и обеспечивать сетевую защиту

- блокировать взаимодействия устройств с ботнет-сетями

- отказывать зараженным устройствам в доступе к корпоративным приложениям

- устранять угрозы без обращения к платформам управления

- централизованно управлять политиками на устройствах

Получите бесплатно лицензии

на 60 дней:

Remote Access VPN

Защита рабочих станций

Защита мобильных устройств

Защита рабочих станций

Защита мобильных устройств

- Remote Access VPN

- Защита рабочих станций

- Защита мобильных устройств

Специалисты компании CTI, обладающие большим опытом в области защиты конфиденциальной информации от утечек и реализации концепции BYOD на базе систем класса MDM, помогут обеспечить:

Обеспечение защиты информации

- корректировку/разработку актуальной модели угроз безопасности конфиденциальной информации и мер по их нейтрализации

- разработку регламентов и политик использования пользователями личных устройств при работе с корпоративными ресурсами и информацией

- разработку процессов и процедур по сопровождению систем и решений безопасности, в том числе Check Point Capsule Workspace

- проектирование и внедрение Check Point Capsule Workspace в ИТ инфраструктуру организации

- интеграцию Check Point Capsule Workspace с различными имеющимися ИТ системами, включая средства обеспечения информационной безопасности

корректировку/разработку актуальной модели угроз безопасности конфиденциальной информации и мер по их нейтрализации

разработку регламентов и политик использования пользователями личных устройств при работе с корпоративными ресурсами и информацией

разработку процессов и процедур по сопровождению систем и решений безопасности, в том числе Check Point Capsule Workspace

проектирование и внедрение Check Point Capsule Workspace в ИТ инфраструктуру организации

интеграцию Check Point Capsule Workspace с различными имеющимися ИТ системами, включая средства обеспечения информационной безопасности

разработку регламентов и политик использования пользователями личных устройств при работе с корпоративными ресурсами и информацией

разработку процессов и процедур по сопровождению систем и решений безопасности, в том числе Check Point Capsule Workspace

проектирование и внедрение Check Point Capsule Workspace в ИТ инфраструктуру организации

интеграцию Check Point Capsule Workspace с различными имеющимися ИТ системами, включая средства обеспечения информационной безопасности

CTI - COMMUNICATIONS.

TECHNOLOGY. INNOVATIONS

TECHNOLOGY. INNOVATIONS

Адрес:

г. Москва,

ул. Кржижановского, д. 29,

корпус 1

ул. Кржижановского, д. 29,

корпус 1

Телефон:

E-mail: